Ecco cosa può fare un criminal hacker con il vostro Green Pass COVID 19.

Nota: questo post è pubblico e quindi accessibile a tutti. Alcuni contenuti di Cronache Digitali sono invece riservati alla community. Qui spiego il perché. Nomi ed eventi raccontati sono di fantasia.

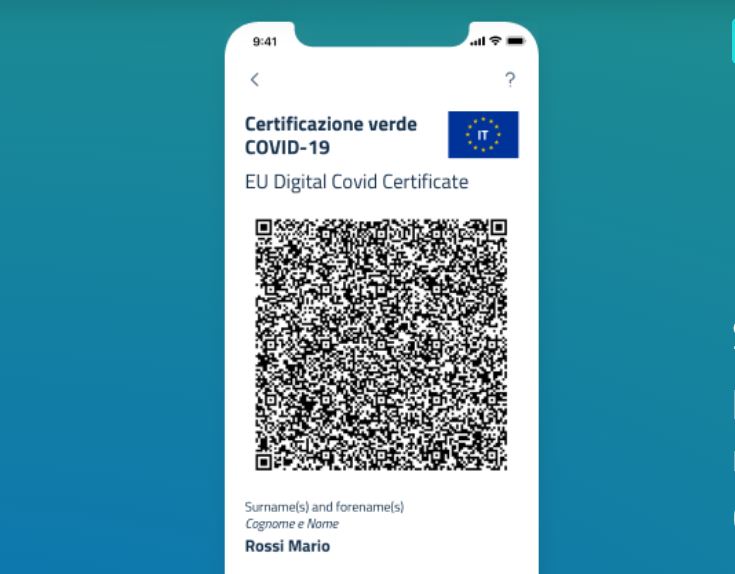

E' un tema attuale quello del Green Pass, ovvero il certificato digitale emesso dal Ministero della Salute che raccoglie informazioni sul nostro stato di vaccinazione e ci permette quindi di muoverci in determinate aree o paesi.

Questo certificato è composto principalmente da un QR Code, ovvero una immagine digitale che contiene determinate informazioni e che può essere letta con apposite applicazioni.

In sintesi è un modo per concentrare tanti dati in un piccolo spazio :-) Il QR Code del Green Pass è però diverso da quelli che siamo abituati a vedere che, di norma, contengono un link e ci permettono quindi di aprire una determinata pagina internet senza digitare nessun indirizzo, ma semplicemente inquadrando con la fotocamera il QR Code stesso.

Quello del Green Pass non contiene link, ma una serie (tante) informazioni che possono essere lette anche offline, quindi senza connessione ad internet.

Per sapere cosa c'è dentro, vi rimando all'ottimo articolo di Roberto Pezzali, ed al video di Matteo Flora con Guido Scorza.

Uno dei problemi che è stato sollevato è la cattiva abitudine di alcune persone che hanno condiviso sui social network il proprio Green Pass con il relativo QR Code: forse come simbolo di "libertà" e di "fine di un incubo", un comportamento che si può certamente comprendere ma che può comportare dei rischi.

In questo post voglio soffermami quindi su un tema: cosa può accadere nel condividere questa preziosa - e personale - informazione?

Cosa può fare un criminal hacker con il nostro Green Pass?

Eccolo qui in tutta la sua "bellezza", il Green Pass. Simbolo di libertà, contiene molte informazioni personali, tra cui il tipo di vaccino che abbiamo fatto, quante dosi ed anche se siamo stati affetti da COVID-19 in passato.

Poniamo che il sig. Mario Rossi condivida la foto del suo Green Pass su Facebook.

Come sappiamo l'attività di raccolta informazioni è la prima tra quelle svolte dai criminal hacker per profilare le proprie vittime, con l'obiettivo spesso di arrivare confezionare truffe volte nella maggior parte dei casi ad estorcere denaro o a furto di identità.

Mario ha condiviso su Facebook il suo Green Pass senza pensare a possibili conseguenze. La foto viene intercettata da un gruppo di criminal hacker che - ricordiamolo - monitorano sempre i social network alla ricerca di informazioni preziose.

A questo punto abbiamo già una prima serie di dati su Mario:

- Nome e Cognome (da Facebook)

- URL del profilo Facebook

- Foto del Green Pass

Dal QR Code del Green Pass, come spiega in questo articolo Roberto Pezzali, è possibile risalire a:

- Data del vaccino

- Numero di dosi effettuate

- Tipo del vaccino

- Nome e Cognome (così da verificare i dati di Facebook)

- Data di nascita

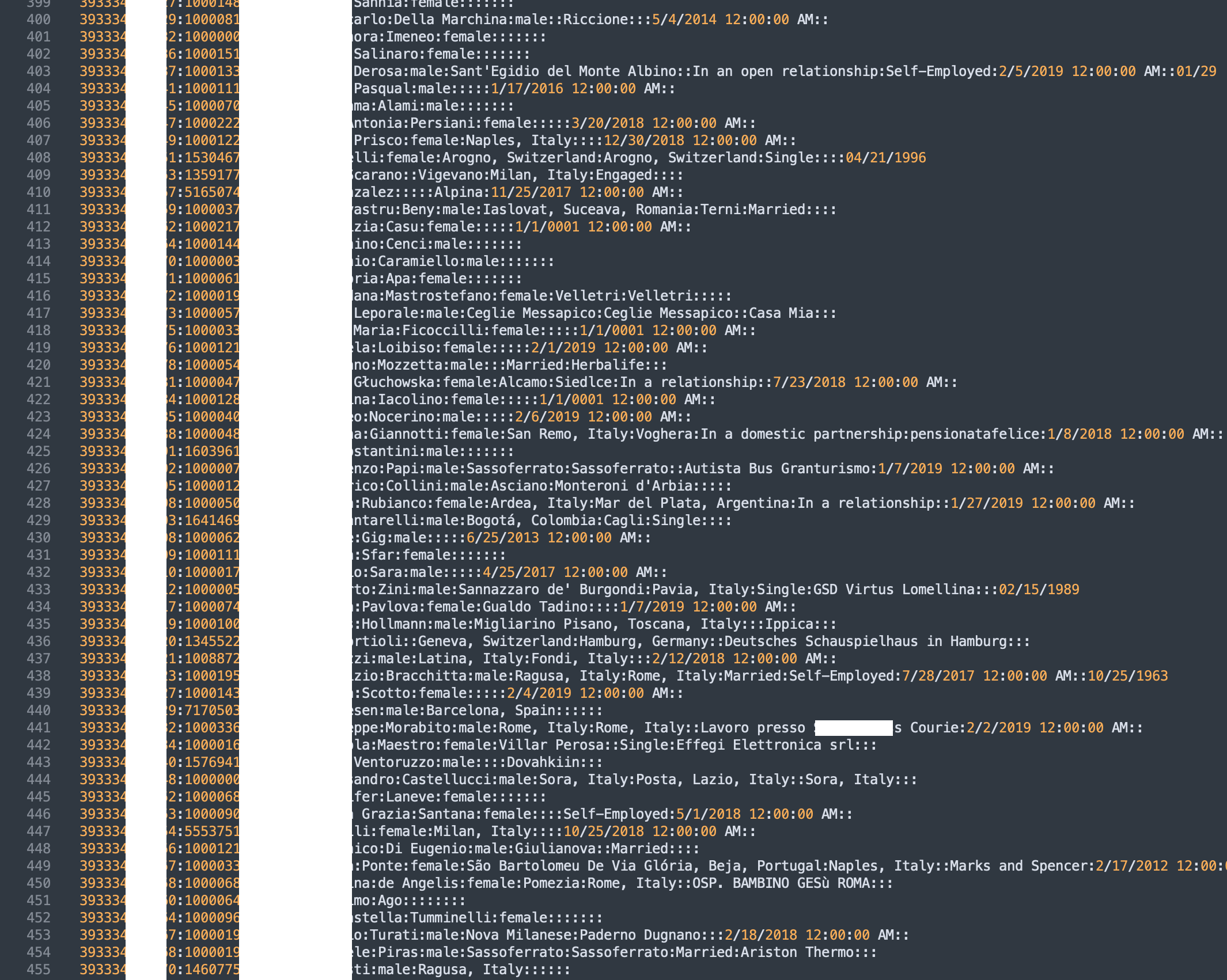

Ora il criminal hacker può verificare se il profilo del nostro Mario Rossi faceva parte del data breach di Facebook pubblicato ad Aprile (qui ti spiego cosa è successo)

Mario Rossi è presente... purtroppo, e quindi aggiungiamo altre informazioni:

- numero di cellulare

- attività lavorativa

A questo punto, tramite azioni di social engineering, è possibile analizzare altri social network collegati al nostro Mario Rossi, come ad esempio Instagram, YouTube e TikTok.

Scopriamo così che sul profilo Instagram, tra le foto pubblicate, c'è un commento dove Mario indica qual'è il suo indirizzo email.

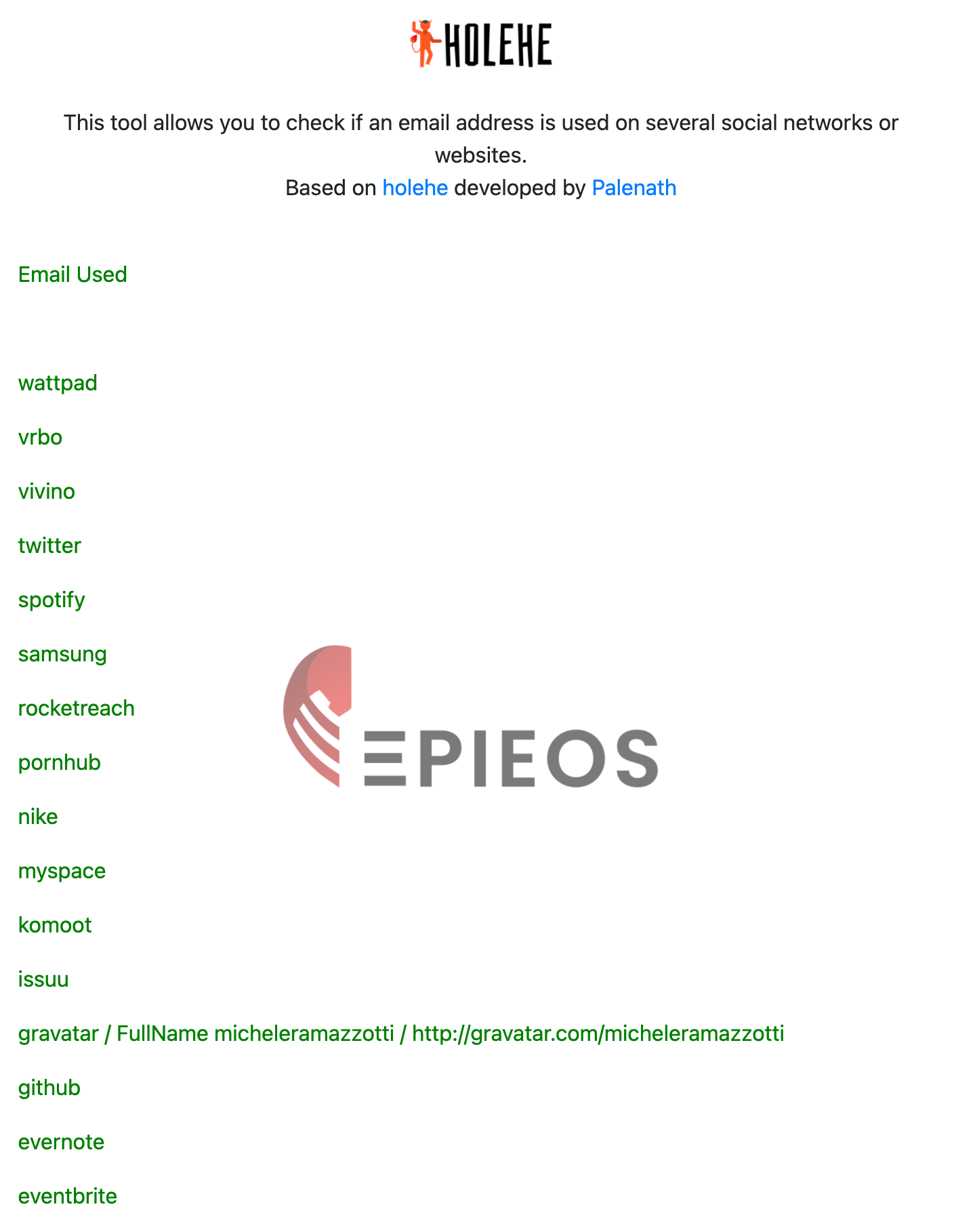

A questo punto, avendo anche l'indirizzo email, il criminal hacker può cercare in quali altri network è presente lo stesso indirizzo, ad esempio con un tool come Holehe:

Ecco così cosa sappiamo sul nostro Mario Rossi:

- Nome e Cognome (da Facebook)

- URL del profilo Facebook

- Data del vaccino

- Numero di dosi effettuate

- Tipo del vaccino

- Nome e Cognome (reali)

- Data di nascita

- Numero di cellulare

- Indirizzo e-mail

- Applicazioni probabilmente utilizzate

A questo punto cosa può succedere?

Con questa mole di dati un attacco phishing "multicanale" diventa probabile e di difficile individuazione. Il phishing, per chi non lo sapesse, è una truffa, solo che utilizza mezzi digitali.

SMS, WhatsApp, email, ma anche una telefonata:

"Buongiorno sig. Rossi, la chiamo dalla USL XY in relazione alla prima dose di vaccino che ha fatto il giorno Z. Le comunichiamo che dobbiamo inviarle una comunicazione di aggiornamento, via email, del certificato Green Pass.

Per motivi di sicurezza riceverà a breve un SMS con un codice: la ricontatteremo dopo l'invio dell'SMS comunicandole il codice, così ha la certezza di parlare con un nostro operatore dedicato a queste comunicazioni. Sa, meglio essere previdenti oggi. A presto e scusi il disturbo"

Credibile? Conoscete qualcuno che si sarebbe cascato?

Nella seconda telefonata si spiega al sig. Rossi che riceverà una email con un link da cliccare per scaricare l'aggiornamento del certificato. Ed il gioco è fatto. Da qui gli scenari possono essere i più diversi: da un phishing per rubare credenziali email oppure un malware da installare su un dispositivo.

Cosa fare quindi?

Prestare la massima attenzione ai dati che condividiamo ed essere consapevoli di come possono essere usati.

Oltre al Green Pass, anche altre nostre informazioni vanno mantenute il più possibile riservate. Soprattutto gli indirizzi email, perché possono essere oggetto di attenzione per attacchi di questo tipo.

In questo articolo, ad esempio, racconto come una email compromessa è stata alla base di uno degli attacchi informatici più devastanti degli ultimi mesi.