Comune di Cervia: che fine ha fatto l'attacco hacker?

Mese di Luglio bollente per il comune di Cervia: dal meteo avverso, all'attacco informatico subito [aggiornamento 05/08 23:50]

Tutto è iniziato la notte di Sabato 27 Luglio: un attacco hacker ha messo fuori uso alcuni server del comune romagnolo.

Nel momento in cui scrivo [giovedì 1 Agosto, 09:00], non ci sono novità: la situazione si presume non sia quindi ancora stata risolta. Ovviamente aggiornerò questo post.

Voglio fare una analisi utilizzando le informazioni pubbliche a disposizione, per cercare di capire cosa può essere successo e condividere alcuni ragionamenti.

Partiamo dall'inizio. Questa è la prima comunicazione del Comune che avverte i cittadini del problema:

Con questo primo post proviamo a fare alcune considerazioni:

- Canali di comunicazione usati dal Comune: viene usato solo Facebook per comunicare con i cittadini, sull'account Twitter del Comune non c'è menzione dell'attacco informatico. Questo è un comportamento anomalo, perché presidiare entrambi i canali (visto che normalmente vengono usati) permette di raggiungere più popolazione.

- "Alcune macchine vengono spente in via cautelativa": il messaggio sembra rassicurare sullo stato della situazione, spiegando che alcuni server saranno fuori uso più per cautela e verifica che per un danno subito.

- "I nostri tecnici sono al lavoro per ripristinare i sistemi e verificare i danni subiti": qui si capisce che la situazione potrebbe essere più grave, in quanto non si ha ancora idea dei danni subiti.

- Il post viene pubblicato alle 12:18 di lunedì 29 Luglio, quindi presumibilmente 30/40 ore dopo gli effetti dell'attacco (torno tra poco su questo punto).

Quando effettivamente gli operatori del Comune si sono accorti che erano sotto attacco? Erano presenti sistemi di allarme? Hanno funzionato?

Poco dopo sempre sulla pagina Facebook (su Twitter non viene fatta menzione del problema) compare un post di aggiornamento:

Qui si evince che la situazione è molto più complessa e grave di quanto previsto:

- L'attacco è stato effettuato tramite un malware cryptolocker che ha criptato alcuni server (applicazioni e data base immagino).

- Il fatto che il recupero dei backup sia un'operazione che possa durare "giorni" fa pensare che anche i backup siano in qualche modo stati compromessi.

- Molto probabilmente anche il server di posta elettronica è stato in qualche modo messo fuori uso.

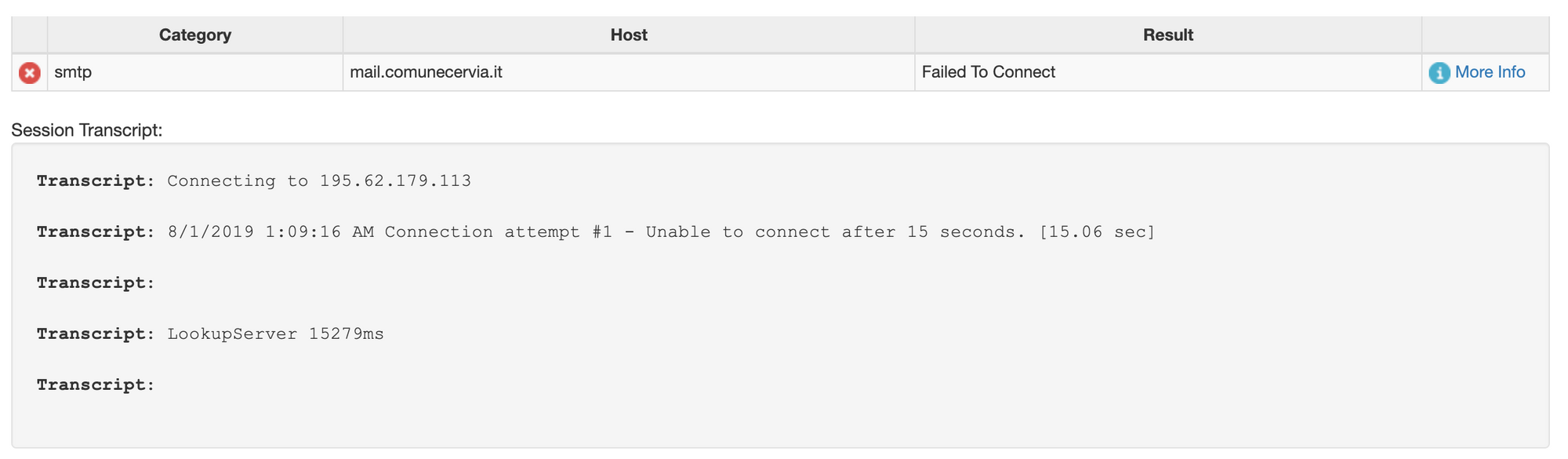

Al momento in cui scrivo (giovedì 1 Agosto, ore 09:30) - quindi dopo più di 4 giorni dall'attacco - il servizio email del Comune è ancora fuori uso:

Non che sia esaustivo il test qui sopra, basta comunque chiedere al Comune che conferma il problema.

Anche questo ha un impatto non indifferente nel rapporto Comune-Cittadini: email fuori uso, significa tagliare un ponte di comunicazione di massa.

Cosa può essere accaduto?

L'attacco tramite malware molto probabilmente è stato portato a termine con una azione di phishing.

E' altrettanto plausibile ipotizzare che il malware sia penetrato nel sistema prima della sera di sabato 27 luglio, avendo così il tempo di analizzare la rete interna: se così fosse, la situazione sarebbe ancora più grave. L'attacco, quindi, sarebbe partito in data antecedente.

E' uno scenario comune: molto spesso i malware penetrati in un sistema informatico iniziano a raccogliere informazioni, le comunicano al proprio server di comando (chiamato C2, ovvero Command and Control), ed attendono "istruzioni".

Cosa si sarebbe potuto (dovuto) fare?

Premesso che parlare con il senno di poi è facile, questa può essere però un'occasione per rimarcare alcune attività basilari che tutte le aziende devono tenere presente, per una corretta gestione della propria sicurezza informatica.

Non importa che si stia parlando di una piccola azienda, di un minuscolo comune con un budget limitato: la sicurezza dei (nostri) dati ha un valore che deve essere difeso.

E' una questione di priorità: dobbiamo imparare il giusto ordine, perché è cambiato. E spesso non ce ne rediamo conto.

Sicurezza Preventiva - Formazione: gli addetti sono formati in modo semplice e pratico sui pericoli e le minacce di un attacco informatico e soprattutto su come difendersi?

Phishing Test e Formazione sono un ottimo binomio per iniziare a trasmettere una cultura sulla sicurezza informatica e sui comportamenti corretti da tenere.

A tal proposito, qui puoi scaricare il mio e-book "Prevenire è meglio che curare".

Sicurezza Proattiva - Backup: ogni quanto tempo i backup vengono verificati e svolte prove e test di ripristino?

Il controllo ed il ripristino dei backup va svolto regolarmente. Utilizzare inoltre un ulteriore backup in Data Center certificati, incrementa il livello di sicurezza.

Sicurezza Proattiva - Antivirus Avanzato: il sistema di protezione antivirus è equipaggiato con EDR di nuova generazione? Spesso i malware non vengono rilevati dai normali software di difesa.

Utilizzare Endpoint Protecion e Detection & Response permette di difendersi più accuratamente da attacchi interni

Il fattore umano è centrale quando si parla di sicurezza informatica. Tanto più in ambienti dove i dati trattati possono avere un valore anche sociale, il tema della cybersecurity è prioritario.

Attendiamo novità. Tengo monitorata la situazione e vi aggiorno su questo post: se avete notizie, contattatemi!

[Aggiornamento di giovedì 01 Agosto ore 22:30]

Sulla pagina Facebook del Comune di Cervia compare un aggiornamento, circa 5 giorni (120 ore) dopo l'attacco informatico:

Apprendiamo che il servizio Anagrafe era stato disabilitato, ma non sappiamo se sia stato colpito e/o corrotto dall'attacco informatico.

Il fatto che i "tecnici del comune e i consulenti hanno lavorato senza sosta" per 5 giorni, ci fa capire la gravità e la profondità dell'attacco.

Una domanda per il Sindaco: quanto è costata questa operazione (che - sottolineo - non è ancora terminata)?

Rimangono ancora alcuni server con una "situazione critica", in particolar modo quello della posta elettronica.

Ho chiesto direttamente al Comune, tramite la pagina Facebook via Messenger, se fossero al corrente di una sottrazione di dati personali (data breach): mi ha risposto il sig. Flavio in pochi minuti, nonostante l'orario (quasi le 23). Ottimo presidio del canale social, anche se immagino non sia lo standard e che tale reattività sia dovuta al lavoro extra ancora in corso.

[Aggiornamento di lunedì 05 Agosto ore 23:30]

Nessuna comunicazione da parte del comune, 9 giorni dopo l'attacco hacker subito.

Il serve di posta elettronica sembra essere tornato online. Attendiamo cmq una comunicazione ufficiale.